Pourquoi intégrer l’IA au sein de votre SOC ?

L’intelligence artificielle s’impose aujourd’hui comme un levier stratégique majeur pour les centres des opérations de sécurité (SOC). Longtemps perçue comme une technologie d’optimisation ou d’innovation, elle est désormais une nécessité opérationnelle face à l’évolution rapide des cybermenaces. Les attaquants exploitent déjà massivement ces capacités : automatisation, génération de code malveillant, campagnes de phishing sophistiquées ou analyse de données volées. Dans ce contexte, les équipes de défense n’ont d’autre choix que d’intégrer elles aussi l’IA dans leurs opérations.

Mais concrètement, pourquoi l’IA dans les SOC est-elle devenue incontournable ? Quels bénéfices opérationnels apporte-t-elle réellement ? Et comment transforme-t-elle le métier d’analyste sécurité ?

Une menace qui redéfinie les exigences de défense

Le premier facteur expliquant l’essor de l’IA dans les SOC est simple : la menace s’industrialise. Les cybercriminels utilisent désormais l’intelligence artificielle comme un multiplicateur d’efficacité.

On observe par exemple :

- Une explosion des campagnes de phishing générées automatiquement

- La création dynamique de malwares adaptés à la cible

- L’analyse instantanée de données volées

- La génération de scénarios d’attaque personnalisés

Cette automatisation réduit considérablement le coût et le temps nécessaires pour lancer une attaque. Des acteurs peu expérimentés peuvent aujourd’hui produire des offensives crédibles en s’appuyant sur des outils d’IA accessibles.

Résultat : le volume d’événements de sécurité augmente fortement. À périmètre surveillé constant, certains SOC constatent déjà une hausse de 30 à 40 % du volume d’alertes à traiter. Cette inflation n’est pas seulement quantitative : elle est aussi qualitative. Les attaques deviennent plus furtives, plus adaptatives et plus difficiles à analyser.

Sans automatisation côté défense, il devient impossible de suivre.

Le rôle historique de l’IA dans les SOC : la détection avancée

Avant l’essor récent de l’IA générative, l’intelligence artificielle était déjà présente dans les SOC, principalement pour améliorer la détection.

Les algorithmes de machine learning permettaient notamment :

- D’identifier des comportements anormaux d’utilisateurs

- De repérer des scans ou exfiltrations lentes

- De détecter des domaines générés automatiquement

- D’analyser des anomalies statistiques invisibles aux règles classiques

Ces modèles analysent les données historiques et établissent des comportements de référence. Toute déviation significative déclenche une alerte. Cette approche permet de détecter des attaques inédites ou très discrètes, impossibles à identifier via des règles statiques.

Cependant, ce progrès s’est accompagné d’un effet secondaire : plus de détection signifie aussi plus d’alertes.

La problématique du volume d’alertes

Un SOC moderne collecte une quantité massive d’informations :

- Logs systèmes

- Événements réseau

- Données d’EDR

- Renseignements de threat intelligence

- Signaux comportementaux

Chaque source produit des alertes. Sans mécanisme d’agrégation, les analystes se retrouvent submergés. Or un excès d’alertes peut paradoxalement diminuer la sécurité : la fatigue cognitive augmente, les délais d’analyse s’allongent, et les incidents critiques risquent d’être noyés dans le bruit.

C’est ici qu’intervient une capacité clé de l’IA : la corrélation intelligente.

La corrélation : transformer le bruit en signal

La corrélation consiste à regrouper plusieurs alertes liées entre elles afin de produire un événement unique plus pertinent. Plutôt que d’analyser des signaux isolés, l’analyste dispose d’une vision contextualisée.

Concrètement, l’IA peut :

- Relier des événements dispersés dans le temps

- Identifier des chaînes d’attaque

- Prioriser automatiquement les incidents

- Affecter les alertes à l’analyste le plus pertinent

Cette consolidation réduit la charge opérationnelle tout en augmentant la pertinence des investigations. Elle transforme un flux massif de signaux bruts en informations exploitables.

L’IA générative : accélérateur de processus

L’arrivée récente de l’IA générative marque une nouvelle étape. Contrairement aux modèles analytiques classiques, elle ne se limite pas à détecter : elle produit du contenu, structure l’information et automatise des tâches intellectuelles.

Dans un SOC, cela permet par exemple :

- De rédiger automatiquement des rapports d’incident

- De générer des fiches réflexes d’investigation

- De documenter des menaces

- De standardiser les communications clients

- De produire des analyses contextualisées

L’impact principal n’est pas seulement un gain de temps. C’est surtout une standardisation de la qualité. Les processus deviennent plus homogènes, plus reproductibles et plus fiables.

L’analyste n’est plus seulement exécutant : il devient superviseur.

L’analyste augmenté : nouveau modèle opérationnel

L’intégration de l’IA dans les SOC transforme profondément le rôle humain. Plutôt que remplacer les analystes, elle agit comme un amplificateur de compétences.

Les agents d’IA peuvent :

- Préparer des pré-investigations

- Collecter des informations contextuelles

- Interroger des bases de connaissances

- Lancer des outils d’analyse

- Synthétiser des résultats

Ils fournissent ainsi à l’analyste un socle d’information déjà structuré. Celui-ci peut alors se concentrer sur les décisions stratégiques : qualification d’incident, évaluation du risque, choix de remédiation.

Cette complémentarité homme-machine est essentielle, car l’IA reste limitée dans l’interprétation contextuelle complexe. Les décisions critiques doivent toujours être validées par un expert humain.

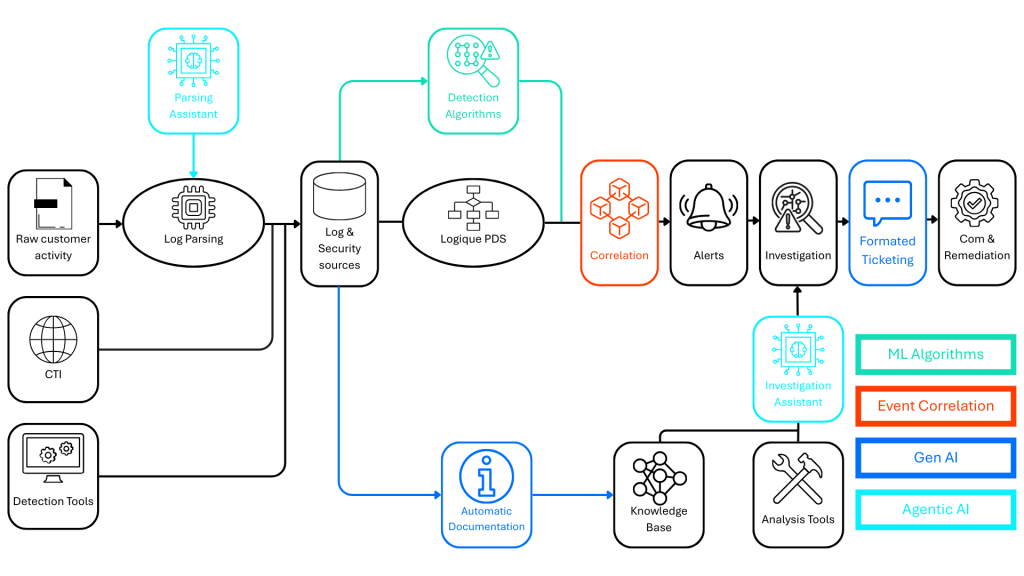

L’IA au sein du SOC d’Advens

Prenons l’exemple du SOC d’Advens, qui intègre plusieurs briques d’intelligence artificielle :

- Parsing automatisé des logs

- Enrichissement via renseignements externes

- Corrélation d’événements

- Agents d’investigation

- Analyse assistée

- Génération de rapports

Quatre familles technologiques y coexistent :

- Machine learning – détection comportementale

- Corrélation d’événements – consolidation des alertes

- IA générative – automatisation documentaire

- IA agentique – assistance opérationnelle intelligente

Le schéma ci-dessus montre clairement que l’IA n’est pas un module isolé, mais une couche transverse intégrée à l’ensemble du SOC.

Limites et bonnes pratiques

Malgré ses avantages, l’IA doit être intégrée avec méthode. Plusieurs principes sont essentiels :

- Superviser les décisions automatisées

- Contrôler la qualité des données d’entraînement

- Documenter les modèles utilisés

- Maintenir une expertise humaine forte

- Évaluer régulièrement les performances

L’IA ne doit jamais être déployée comme une boîte noire. Elle doit rester un outil transparent, gouverné et auditable.

Le SOC augmenté : un nouveau standard de cybersécurité

Le SOC moderne n’est plus seulement un centre de supervision : c’est une plateforme d’analyse intelligente où humains et algorithmes coopèrent en continu. L’IA y joue un rôle structurel :

- Elle absorbe la volumétrie

- Elle structure l’information

- Elle accélère l’investigation

- Elle assiste la décision

L’analyste, lui, reste au cœur du dispositif. Son rôle évolue : il ne traite plus chaque alerte individuellement, il pilote un système d’analyse capable d’explorer des milliers d’événements en parallèle.

Cette complémentarité marque l’émergence d’un nouveau standard opérationnel : le SOC augmenté.

Les organisations qui adoptent ce modèle dès aujourd’hui ne se contentent pas d’optimiser leur sécurité. Elles transforment leur capacité de défense face à des adversaires toujours plus automatisés, rapides et adaptatifs.