Qu’est-ce que la Cyber Threat Intelligence ?

La Cyber Threat Intelligence, ou CTI, désigne l’ensemble des informations collectées, analysées et contextualisées sur les menaces cyber. Elle ne se limite pas à une liste d’indicateurs techniques, mais vise à comprendre les intentions, les capacités et les modes opératoires des attaquants.

Dans un environnement où les menaces évoluent rapidement, la CTI permet d’apporter du contexte. Elle transforme des événements techniques en informations exploitables, en les reliant à des campagnes connues, à des groupes d’attaquants ou à des vulnérabilités spécifiques.

Les 3 niveaux de CTI (et ce que le SOC en fait réellement)

On regroupe généralement la CTI en trois niveaux complémentaires :

- CTI stratégique : tendances, secteurs ciblés, motivations et impacts (utile pour les arbitrages RSSI/DSI, la trajectoire de sécurité et la priorisation des investissements).

- CTI opérationnelle : campagnes en cours, modes opératoires, chaînes d’attaque observées, chronologie (utile pour anticiper une hausse de risque, adapter les contrôles, outiller la chasse).

- CTI tactique : indicateurs concrets et exploitables (IoC), signatures, règles de détection, mapping MITRE ATT&CK (utile pour enrichir la détection et accélérer le triage).

La valeur d’une CTI ne se mesure donc pas à la quantité d’indicateurs collectés, mais à sa capacité à mettre en mouvement les équipes et les outils (détection, investigation, remédiation, amélioration continue).

Pourquoi la CTI est-elle devenue indispensable ?

La cybersécurité ne peut plus être uniquement réactive. Attendre qu’un incident se produise pour agir expose les organisations à des risques importants. La CTI introduit une logique proactive, en permettant d’anticiper certains comportements malveillants.

Par exemple, si une campagne d’attaque cible un secteur d’activité spécifique, la CTI permet d’alerter en amont et d’adapter les dispositifs de détection. Cette capacité d’anticipation constitue un avantage stratégique pour les responsables cyber, RSSI et DSI.

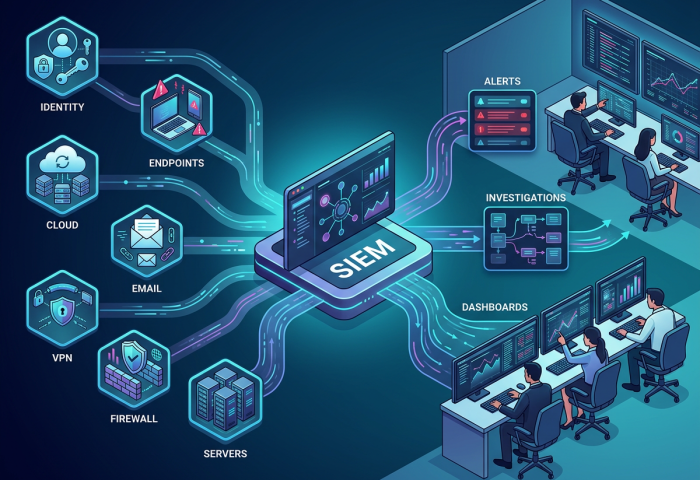

Comment la CTI s’intègre dans un SOC ?

Dans un SOC, la CTI agit comme un enrichissement de la détection. Elle permet d’ajouter du contexte aux alertes, en intégrant des indicateurs de compromission, des signatures ou des informations sur les techniques utilisées par les attaquants.

Cela améliore la pertinence des alertes et facilite leur priorisation. Une alerte associée à une menace identifiée sera traitée différemment d’un événement isolé, sans contexte.

De la CTI à la détection : la chaîne de valeur (ce qui fait gagner du temps au SOC)

Dans un SOC, la CTI devient réellement utile quand elle se traduit en actions opérationnelles :

- Collecte multi-sources (veille, bulletins, retours terrain, partenaires, etc.) et qualification.

- Contextualisation : à quels acteurs/campagnes cela ressemble ? quelle cible ? quelle criticité probable ?

- Traduction en détection : création/ajustement de règles, requêtes de chasse, ou enrichissement des corrélations.

- Enrichissement des alertes : rattacher une alerte à une technique (MITRE ATT&CK), une campagne ou un contexte sectoriel pour prioriser.

- Boucle d’amélioration continue : ce qui est appris en investigation et en réponse à incident nourrit la CTI… et donc les futures détections.

Dans l’écosystème Advens, cette logique s’appuie notamment sur une capacité d’industrialisation des règles de détection et sur des mécanismes de chasse rétrospective (« retro hunting ») dans l’historique de données de sécurité, pour transformer une information de menace en détection mesurable.

Quelles sont les limites de la CTI ?

La principale limite de la CTI réside dans son exploitation. Collecter des informations sans les intégrer dans les processus de détection n’apporte aucune valeur. Il est donc essentiel de relier la CTI aux outils et aux équipes du SOC.

Par ailleurs, toutes les sources de CTI ne se valent pas. La qualité, la fraîcheur et la pertinence des données sont des critères déterminants.

Les pièges classiques (et comment les éviter)

La CTI échoue souvent pour des raisons simples :

- Trop d’IoC, pas assez de contexte : un indicateur isolé sans temporalité, sans périmètre et sans scénario d’exploitation crée du bruit.

- Pas d’alignement avec les priorités métier : la CTI doit être orientée risques (actifs critiques, filières métiers, exposition réelle).

- Pas de mécanisme de “traduction” en détection : sans processus clair pour transformer une information en règle, chasse ou playbook, la CTI reste théorique.

- Pas de mesure d’impact : il faut suivre des indicateurs simples (réduction du bruit, temps de triage, détections issues de la chasse, incidents évités/écourtés).

Le bon réflexe : cadrer la CTI avec des questions opérationnelles (« qu’est-ce que je dois détecter/protéger maintenant ? ») plutôt qu’avec une logique “collection”.

Pourquoi la CTI est particulièrement efficace dans un SOC managé ?

Dans un SOC managé, la CTI bénéficie d’un effet de mutualisation. Les informations collectées sur un périmètre peuvent enrichir la détection sur d’autres environnements. Cette approche permet d’accélérer l’identification des menaces et d’améliorer la réactivité globale.

Elle s’inscrit également dans une logique d’amélioration continue, en alimentant les mécanismes de détection et en renforçant la capacité d’anticipation.

L’effet “mutualisation” : quand une menace détectée chez un client protège aussi les autres

Dans un SOC managé, la CTI bénéficie d’un levier que les organisations isolées ont rarement : la capacité à apprendre plus vite.

Quand une vulnérabilité ou un mode opératoire est observé, les équipes capitalisent. Elles transforment cette information en indicateurs, en TTP et en pistes de détection.

Ensuite, elles lancent des actions de retro hunting. Elles rejouent des indicateurs ou des hypothèses dans les journaux historiques pour retrouver des traces d’activité, même anciennes.

Enfin, dans certains cas, des indicateurs peuvent être partagés dans un périmètre client autorisé. Cela aide à détecter plus vite d’éventuelles victimes sur d’autres environnements supervisés.

Concrètement, des équipes CTI peuvent mener des campagnes régulières de retro hunting à partir d’IoC issus de la veille ou d’investigations, et industrialiser ces recherches à l’échelle.

Par exemple : lors de l’exploitation d’une vulnérabilité critique touchant un composant largement déployé, un premier client compromis peut autoriser le partage d’indicateurs afin de rechercher rapidement d’éventuelles expositions similaires sur d’autres environnements supervisés, augmentant ainsi les chances de détection précoce.

CTI + SOC : un enjeu de confiance et d’exigence

Au-delà des outils, la CTI et la détection s’inscrivent dans une logique de confiance : qualité de service, robustesse des processus, traçabilité et capacité à opérer en continu.

En France, l’ANSSI propose notamment un cadre de qualification pour les prestataires de détection d’incidents de sécurité (PDIS), qui vise à attester d’un haut niveau d’exigence en matière d’organisation, de processus et de qualité de service. Cette logique de référentiel est aussi un repère utile, y compris en dehors de contextes réglementaires, pour structurer une démarche SOC plus mature.

Dans la continuité, l’ANSSI qualifie aussi les prestataires de réponse aux incidents de sécurité (PRIS) : un cadre pertinent dès lors que la CTI sert à guider des investigations, à rechercher des indicateurs de compromission et à accélérer l’éradication/remédiation. S’il n’existe pas de « qualification CTI » à proprement parler, ces référentiels encadrent les capacités adjacentes qui rendent la CTI réellement actionnable au quotidien (détection et réponse).

👉 Anticipez les menaces avec une CTI réellement actionnable (règles, rétro-hunting, priorisation) et intégrée à votre SOC