Entre l’explosion du volume de signaux à traiter, l’accélération des attaques et la pression sur les délais de réaction, une question revient souvent côté RSSI : nos outils détectent-ils vraiment ce qui compte… et savons-nous répondre vite, de bout en bout ?

C’est précisément là que le Purple Teaming fait la différence. Longtemps cantonné à quelques organisations très matures, il s’impose aujourd’hui comme une approche pragmatique pour réduire les angles morts, industrialiser l’amélioration continue et tirer le maximum d’un SIEM, d’un EDR/XDR, d’une couche UEBA ou d’un SOAR.

Qu’est-ce qu’une Purple Team ?

La Purple Team n’est pas une équipe « en plus » : c’est une méthodologie de travail qui réunit :

- la Red Team (vision offensive : comment un attaquant progresse réellement),

- la Blue Team (vision défensive : comment on détecte, qualifie et répond au quotidien).

L’objectif n’est pas de « gagner » un exercice ni de piéger vos équipes. L’objectif, au contraire, est d’apprendre vite : confronter des actions d’attaque réalistes à vos mécanismes de détection et à vos processus de réponse, puis corriger et retester.

Contrairement à une Red Team « classique », où l’attaque se déroule le plus discrètement possible, le Purple Teaming repose sur la transparence : les actions menées (et leurs horodatages) sont partagées afin que l’équipe défense puisse vérifier :

- ce qui a été détecté (et à quel moment),

- ce qui a été manqué,

- ce qui a été mal qualifié (faux positif / mauvais contexte),

- ce qui a ralenti l’investigation ou la remédiation.

Résultat : on entre dans une boucle d’amélioration continue centrée sur l’efficacité opérationnelle.

Purple Team vs Red Team vs Blue Team : ce qui change vraiment

Pour comprendre la valeur du Purple Teaming, il faut distinguer clairement les trois approches :

Red Team

La Red Team simule un attaquant avancé. Elle vise un objectif (exfiltration, compromission d’un compte à privilèges, mouvement latéral, chiffrement…) en reproduisant des tactiques et procédures réalistes. Elle cherche à rester discrète et mesure la robustesse de vos contrôles… ainsi que votre capacité à détecter et réagir.

Blue Team

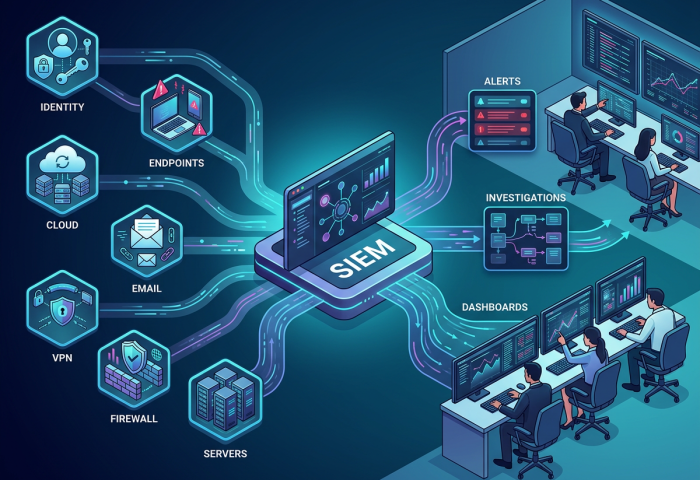

La Blue Team représente la défense opérationnelle : analystes SOC, CERT/CSIRT, administrateurs sécurité, investigateurs. Elle surveille, détecte, qualifie et orchestre la réponse via SIEM, EDR/XDR, SOAR, NDR, supervision réseau, etc.

Purple Team

Le Purple Teaming met les deux en collaboration. On ne cherche plus à « surprendre » la défense : on cherche à améliorer la détection et la réponse, rapidement et de manière mesurable.

Pourquoi les RSSI adoptent le Purple Teaming

1) Valider l’efficacité réelle des outils de détection

Sur le papier, tout le monde « a un SIEM » ou « a un EDR ». Dans la réalité, les règles ne sont pas toujours adaptées, certains logs manquent, les corrélations sont incomplètes, et les alertes pertinentes se perdent dans le bruit.

Le Purple Teaming permet de tester en conditions réelles : est-ce que l’attaque laisse une trace ? est-ce qu’elle remonte ? est-ce qu’on la comprend ?

2) Réduire le temps de détection et de réponse (MTTD / MTTR)

En reproduisant des scénarios réalistes, on identifie :

- les signaux faibles non détectés,

- les alertes mal priorisées,

- les points de friction dans l’investigation,

- les étapes manquantes dans les playbooks.

On ne se contente pas d’un constat : on transforme ces observations en améliorations opérationnelles.

3) Prioriser les investissements cyber (sans débats théoriques)

Un Purple Team met rapidement en évidence ce qui bloque la performance :

- manque de sources de logs,

- mauvaise configuration EDR/XDR,

- règles SIEM inadaptées,

- absence d’automatisation,

- processus de réponse trop lents.

C’est un levier concret pour justifier des priorités, arbitrer des budgets et démontrer la valeur d’un SOC.

4) Renforcer la collaboration (et casser les silos)

Le Purple Teaming crée un langage commun entre sécurité, IT, réseau, cloud et métiers : qu’est-ce qui a été vu ? qu’est-ce qui n’a pas été vu ? pourquoi ? que corrige-t-on en premier ?

La Purple Team en pratique chez Advens : une boucle d’amélioration continue « industrialisée »

Chez Advens, nous utilisons la Purple Team comme un accélérateur de maturité SOC, avec une logique simple : une attaque simulée doit produire des apprentissages immédiatement exploitables.

Concrètement, l’exercice nourrit une boucle opérationnelle :

- capitalisation des TTP testées et des signaux observables,

- amélioration des règles et du plan de surveillance,

- mise à jour des playbooks et, lorsque pertinent, automatisation via SOAR,

- diffusion de cette connaissance au SOC (et, selon les contextes, au périmètre client concerné).

L’enjeu n’est pas d’accumuler des constats : c’est de livrer un plan d’actions et de vérifier, par le retest, que la couverture progresse réellement.

Déroulé type d’un exercice Purple Team (en 5 étapes)

- Cadrage : objectifs, périmètre, prérequis, règles de sécurité et gouvernance (qui valide quoi, qui observe quoi).

- Préparation : scénarios, hypothèses, mise en place des moyens nécessaires (dont, si besoin, des infrastructures dédiées de simulation).

- Exécution : attaques simulées en conditions réalistes, avec un rythme de points d’échange défini.

- Confrontation des timelines : comparaison « attaques réalisées » vs « détections observées », diagnostic des écarts.

- Plan d’amélioration : corrections prioritaires (collecte, règles, corrélations, configuration, playbooks) + validation par retest.

Comment un exercice Purple Team optimise un SOC managé

Dans un SOC managé, le bénéfice est immédiat : les enseignements ne restent pas théoriques. Ils s’intègrent dans le RUN.

- Règles de détection : ajustement des règles SIEM, EDR/XDR, corrélations multi-sources, modèles comportementaux, tuning des seuils.

- Playbooks : enrichissement des étapes d’investigation, meilleure priorisation, automatisation des actions répétitives quand c’est pertinent.

- Threat Intelligence : amélioration de l’identification des techniques pertinentes, consolidation des indicateurs et modes opératoires observables.

- Communication RSSI ↔ SOC : un cadre factuel et mesurable, centré sur “vu / non vu”, “vite / trop lent”, “corrigé / à corriger”.

Exemples de scénarios Purple Team

Les scénarios doivent être réalistes… et utiles. Ils peuvent couvrir, par exemple :

- compromission d’identité (compte AD/Entra ID, élévation de privilèges),

- mouvement latéral (RDP, exploitation d’outils natifs, rebonds),

- exfiltration (tunneling, canaux détournés),

- déploiement de ransomware (pré-positionnement, persistance, chiffrement simulé),

- contournement de mécanismes de sécurité (techniques d’évasion, dissimulation, C2).

L’important n’est pas la liste : c’est la capacité à relier chaque action à une question opérationnelle:

qu’est-ce qu’on attend de la détection ? quels logs sont nécessaires ? quelle règle doit s’activer ? qui doit agir, et en combien de temps ?

Comment démarrer un programme Purple Team

Pour démarrer efficacement :

- Choisissez un objectif clair (ex : valider l’EDR, challenger la corrélation SIEM, tester l’identité, éprouver la réponse SOC).

- Sélectionnez 2 à 3 scénarios prioritaires et réalistes, alignés sur vos risques.

- Impliquez le SOC dès le départ (interne ou managé) : l’exercice doit servir la production, pas la perturber.

- Documentez tout : actions, timings, détections, écarts, causes probables, correctifs.

- Transformez en actions : la valeur est dans la correction, la priorisation… et le retest.

La Purple Team est l’un des leviers les plus efficaces pour renforcer la détection, accélérer la réponse et industrialiser la montée en maturité d’un SOC — interne ou managé. Parce qu’elle transforme chaque scénario d’attaque en apprentissages concrets, elle crée un progrès mesurable, utile immédiatement… et durable.