Qu’est-ce qu’un SIEM ?

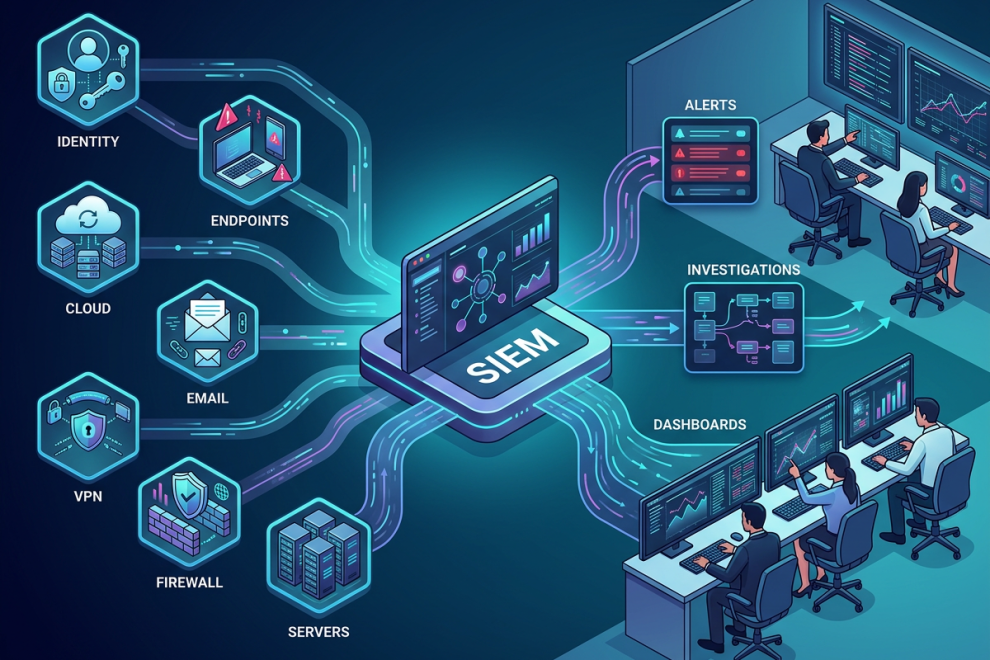

Une solution SIEM (Security Information and Event Management) est une plateforme centrale qui permet de collecter, agréger et analyser les événements de sécurité issus de l’ensemble du système d’information. Elle constitue aujourd’hui un pilier des dispositifs de détection modernes, en particulier dans des environnements distribués et hybrides.

Dans une entreprise, les données de sécurité sont fragmentées entre de multiples outils : solutions réseau, systèmes d’exploitation, applications métiers, environnements cloud. Le SIEM a précisément pour vocation de rassembler ces informations afin de produire une vision unifiée et exploitable. Sans cette centralisation, la détection d’une attaque complexe, reposant sur plusieurs étapes et plusieurs vecteurs, devient extrêmement difficile.

À quoi sert une solution SIEM ?

Le rôle principal d’un SIEM est de transformer un volume massif de données techniques en signaux de sécurité pertinents. Il ne s’agit pas simplement de stocker des logs, mais de les exploiter pour détecter des comportements anormaux.

Concrètement, le SIEM permet d’identifier des scénarios d’attaque en corrélant différents événements. Une connexion suspecte depuis un pays inhabituel, suivie d’une élévation de privilèges puis d’un accès à des données sensibles, peut par exemple constituer une chaîne d’attaque. Pris isolément, chacun de ces événements peut sembler anodin. Ensemble, ils révèlent un risque réel.

Au-delà de la détection, le SIEM joue également un rôle clé dans la traçabilité. Il permet de conserver un historique des événements, indispensable pour les investigations post-incident, mais aussi pour répondre à des exigences réglementaires ou d’audit.

Quels sont les cas d’usage d’un SIEM ?

Un SIEM peut couvrir des besoins variés, mais les cas d’usage les plus utiles sont généralement ceux qui réduisent le temps de détection et accélèrent la qualification.

- Détection de compromission d’identités (AD / Entra ID, IAM)

Les attaques modernes passent très souvent par les identités: connexions anormales, trajets impossibles, créations de comptes, élévations de privilèges, modifications de groupes à privilèges, etc. Un SIEM permet de consolider les événements d’authentification et d’administration pour détecter rapidement une prise de contrôle.

- Détection d’activités suspectes sur la messagerie et le cloud (M365, SaaS, IaaS)

Dans des environnements hybrides, l’enjeu est de corréler des signaux dispersés: activité de comptes, accès à des données, créations de règles de transfert, consentements OAuth inhabituels, téléchargements massifs, etc.

- Détection d’attaques sur le périmètre (VPN, firewall, proxy, WAF)

Brute force, scans, comportements anormaux, contournement de politiques: en centralisant les logs réseau, le SIEM met en évidence des signaux faibles et des enchaînements suspects.

- Hunting et investigation (recherche d’IOC / TTP)

Un SIEM est aussi un outil d’investigation: il permet de reconstituer des timelines, de pivoter entre identifiants, machines, adresses IP et domaines, et d’explorer l’historique. C’est une dimension indispensable en post-incident et pour la chasse proactive.

- Conformité, traçabilité et audit

La centralisation et la rétention structurée des événements contribuent à répondre à des exigences d’audit (accès, actions d’administration, traces d’investigation) et à fiabiliser les analyses lors d’un incident.

Comment fonctionne un SIEM ?

Le fonctionnement d’un SIEM repose sur une chaîne de traitement structurée. Les données sont d’abord collectées à partir des différentes sources du système d’information. Elles sont ensuite normalisées afin de pouvoir être analysées de manière cohérente, malgré leur hétérogénéité initiale.

Une fois ces données structurées, le SIEM applique des règles de détection, souvent appelées “use cases”. Ces règles peuvent être basées sur des signatures connues, des seuils ou des modèles comportementaux. Lorsqu’une anomalie est identifiée, une alerte est générée.

Cependant, la génération d’alertes n’est qu’une première étape. Sans analyse humaine, ces alertes peuvent être nombreuses et parfois peu pertinentes. C’est pourquoi le SIEM est généralement exploité dans le cadre d’un SOC, où des analystes qualifient les événements et déclenchent, si nécessaire, des actions de réponse.

Aujourd’hui, l’intelligence artificielle vient renforcer ce dispositif : grâce à des algorithmes avancés, l’IA permet d’automatiser une partie de l’analyse des alertes, d’identifier plus rapidement les comportements suspects et de réduire le nombre de faux positifs. Elle agit en complément des experts SOC, facilitant la prise de décision et permettant de concentrer les ressources humaines sur les incidents les plus critiques.

Quelles sources de données prioriser (et pourquoi) ?

Un SIEM est performant si (et seulement si) les bonnes données sont collectées, au bon niveau de détail, avec une qualité suffisante (horodatage, champs normalisés, absence de trous de collecte, etc.). L’approche la plus robuste consiste à démarrer par un socle de sources critiques, puis à étendre progressivement la couverture.

Un socle souvent prioritaire :

- Identité: annuaire, authentification, MFA, IAM (AD, Entra ID, etc.)

- Endpoints & serveurs: événements système, sécurité, EDR

- Périmètre: firewall/IPS, VPN, proxy, WAF

- Messagerie & collaboration: événements de sécurité liés à la messagerie, aux partages, aux règles et accès

- Cloud: logs d’administration, d’accès et d’activité (IaaS/SaaS)

Cette priorisation permet d’obtenir rapidement une valeur opérationnelle, tout en évitant d’absorber des volumes de données coûteux et peu exploitables dès le début.

Les points de vigilance qui font (vraiment) la différence en exploitation

- Normalisation et modèle de données: sans un modèle cohérent, la corrélation devient fragile et coûteuse à maintenir.

- Disponibilité de la collecte: une source «en erreur» crée des angles morts.

- Qualité du parsing: des champs mal extraits font chuter la précision des règles et génèrent du bruit.

- Contexte: sans enrichissement (ex.périmètres, criticités, tags métier), les alertes sont plus difficiles à qualifier.

SIEM, SOAR, XDR : quelles différences ?

Ces termes sont souvent associés, parfois confondus. Ils couvrent pourtant des fonctions complémentaires :

- SIEM: centralise, normalise et corrèle des événements (logs) pour détecter, investiguer et tracer.

- SOAR: orchestre et automatise des actions (playbooks) pour accélérer les traitements et standardiser la réponse.

- XDR: consolide et corrèle des signaux «détection & réponse» sur plusieurs couches (endpoint, identité, cloud, réseau…), souvent avec une console unifiée.

Dans un SOC, l’objectif est rarement de choisir « l’un contre l’autre », mais plutôt de les articuler : le SIEM pour la profondeur de corrélation et la traçabilité, le SOAR pour l’industrialisation de la réponse, et des briques XDR/EDR/NDR pour la détection et la remédiation au plus proche des environnements.

Quelles sont les limites d’un SIEM ?

Malgré ses capacités, le SIEM présente certaines limites qu’il est essentiel de comprendre. La première concerne le volume d’alertes générées. Sans un travail de tuning régulier, un SIEM peut produire un grand nombre de faux positifs, rendant son exploitation difficile.

La seconde limite est liée à la dépendance à la configuration. Un SIEM ne détecte que ce pour quoi il est configuré. Si les règles ne sont pas adaptées ou mises à jour, certaines attaques peuvent passer inaperçues.

Enfin, le SIEM ne constitue pas une solution autonome. Il nécessite des compétences, des processus et une organisation pour être pleinement efficace. Sans cela, il reste un outil sous-exploité.

Pourquoi le SIEM est indissociable du SOC managé ?

Le SIEM prend toute sa valeur lorsqu’il est intégré dans un SOC managé. Dans ce contexte, il ne s’agit plus simplement d’un outil technique, mais d’un composant d’un dispositif global de détection et de réponse.

Chez Advens, la valeur vient moins de l’outil « en soi » que de son exploitation dans un dispositif SOC complet : une approche data-agnostic (capacité à travailler avec différentes technologies), une détection multi-environnements (on-prem, cloud, multi-cloud, et selon les contextes, OT), une logique d’amélioration continue (tuning, enrichissement, nouveaux cas d’usage), et une couverture SOC élargie qui s’appuie sur plusieurs expertises complémentaires (détection, CTI, réponse à incident / CERT, purple team, etc.).

Dans un SOC managé, le SIEM doit être exploitable… et évoluer

Les équipes du SOC configurent, enrichissent et exploitent le SIEM en continu. Elles adaptent les règles de détection, analysent les alertes et interviennent en cas d’incident. Cette dimension humaine et opérationnelle est essentielle pour transformer la donnée en action.

Ainsi, un SIEM seul ne constitue pas une solution de sécurité complète. C’est son intégration dans un SOC managé qui permet d’en tirer pleinement parti.

Intégrer un SIEM dans un SOC managé : ce qui se passe concrètement

Dans un SOC managé, l’enjeu n’est pas seulement de « brancher des sources », mais de mettre en place un dispositif opérationnel. On retrouve généralement :

- Cadrage & trajectoire

Définir les périmètres, les priorités (risques, actifs, métiers), les scénarios de menace, et une trajectoire réaliste: on préfère une couverture progressive mais robuste, plutôt qu’un «big bang» difficile à maintenir.

- Collecte, parsing, normalisation

Brancher les sources prioritaires, fiabiliser les connecteurs, mettre en place une normalisation exploitable, et vérifier la qualité (tests, volumes, délais de réception).

- Cas d’usage / règles de détection (use cases)

Déployer des règles pertinentes, les adapter au contexte, et éviter l’écueil des règles “génériques » qui génèrent du bruit.

- Tuning & réduction des faux positifs

Le tuning n’est pas une phase ponctuelle: c’est un travail continu, alimenté par les retours d’analyse, l’évolution des environnements et l’évolution des modes opératoires.

- Processus d’escalade et de réponse

Définir qui fait quoi (qualification, notification, investigation, remédiation), et avec quels canaux, pour réduire la latence entre détection et action.

Comment choisir sa solution SIEM ?

Pour choisir un SIEM, il est utile de raisonner « exploitation » avant « produit ». Les questions à se poser portent notamment sur :

- Facilité d’onboarding des sources: connecteurs, API, agents, souplesse dans la collecte.

- Normalisation & enrichissement: modèle de données, qualité du parsing, gestion des champs.

- Capacités de détection: corrélation, recherche, règles, intégration de la threat intelligence.

- Investigation: facilité de pivot, performance des requêtes, rétention, gestion des preuves.

- Automatisation: intégration avec des playbooks, gestion des workflows et du ticketing.

- Coût d’exploitation: au-delà du coût «licence», quel coût en temps humain (tuning, maintenance, ingestion)?

- Réversibilité et maîtrise: capacité à faire évoluer la stratégie sans être enfermé.

Le choix d’un SIEM ne doit pas se limiter à des critères techniques. Bien sûr, la capacité à gérer des volumes importants de données, à s’intégrer avec l’existant et à évoluer dans le temps est importante. Mais l’enjeu principal reste l’exploitation.

Un SIEM efficace est avant tout un SIEM adapté à votre organisation, à vos usages et à votre niveau de maturité. Il doit s’inscrire dans une stratégie globale, et non être déployé comme un outil isolé.

FAQ — Solution SIEM

Non, mais il est très souvent un composant central, car il structure la collecte, la corrélation et la traçabilité. Selon les contextes, une partie des capacités peut aussi être couverte par des approches XDR, mais la question devient alors : « comment garder une vision unifiée et investigable ? »

Les causes fréquentes sont : règles trop génériques, données mal normalisées, manque de contexte (périmètres, criticités), absence de tuning, et/ou absence de processus clair de qualification.

Un SIEM peut apporter de la valeur rapidement si l’on démarre par un périmètre priorisé (identités, endpoints, périmètre) et des cas d’usage ciblés. En revanche, atteindre un niveau de qualité élevé suppose un travail continu (tuning, enrichissement, industrialisation).

Tout dépend des contraintes (hébergement, rétention, gouvernance, intégrations, budgets). L’essentiel est de garantir la qualité de collecte, la capacité d’investigation, et l’exploitation au quotidien.

Envie d’un SIEM réellement exploitable dans la durée ?

Échangez avec un expert pour cadrer votre trajectoire (sources prioritaires, cas d’usage, tuning, organisation SOC) et intégrer votre SIEM dans un SOC managé orienté résultats.