Qu’est-ce qu’un SOC managé ?

Un SOC managé, ou Security Operations Center externalisé, désigne un service de cybersécurité opéré par un prestataire spécialisé qui prend en charge la surveillance, la détection et la réponse aux incidents de sécurité, en continu. Concrètement, il s’agit de déléguer à un acteur expert la capacité à identifier les menaces, analyser les signaux faibles et intervenir rapidement en cas d’incident.

L’objectif est simple : réduire au maximum le temps de détection et de réaction face aux attaques, tout en garantissant un niveau de protection homogène sur l’ensemble du système d’information. Là où un SOC interne peut être limité par des contraintes de ressources ou de maturité, un SOC managé s’appuie sur des équipes dédiées, des technologies éprouvées et des processus industrialisés.

Pour un RSSI ou un DSI, le SOC managé ne se résume donc pas à un simple service de supervision. Il s’inscrit dans une logique plus globale d’élévation du niveau de sécurité et de maîtrise du risque cyber.

Pourquoi externaliser son SOC ?

Mettre en place un SOC performant en interne est un projet structurant, mais souvent difficile à maintenir dans la durée. La première difficulté concerne les ressources humaines. Les profils capables d’opérer un SOC — analystes, experts en détection, spécialistes en investigation — sont rares, très sollicités et coûteux. Constituer une équipe complète, capable d’assurer une couverture 24/7, représente un investissement significatif, difficilement soutenable pour de nombreuses organisations.

À cela s’ajoute une exigence de continuité. Les attaquants, eux, ne s’arrêtent jamais. Assurer une surveillance permanente implique une organisation en rotation, une gestion fine des équipes et une capacité à maintenir un niveau d’expertise constant, y compris la nuit ou le week-end. En pratique, peu d’entreprises parviennent à atteindre ce niveau de maturité seules.

Enfin, la complexité technologique ne cesse d’augmenter. Un SOC moderne ne repose plus uniquement sur la collecte de logs. Il intègre des capacités avancées de corrélation, d’analyse comportementale, d’enrichissement par la threat intelligence et d’automatisation de la réponse. Maintenir cet écosystème à jour demande du temps, des compétences et une veille permanente.

Dans ce contexte, l’externalisation permet d’accéder immédiatement à un niveau de service élevé, sans supporter seul l’ensemble de ces contraintes. C’est un levier d’accélération particulièrement pertinent pour les entreprises qui souhaitent structurer rapidement leur capacité de détection et de réponse.

Comment fonctionne un SOC managé ?

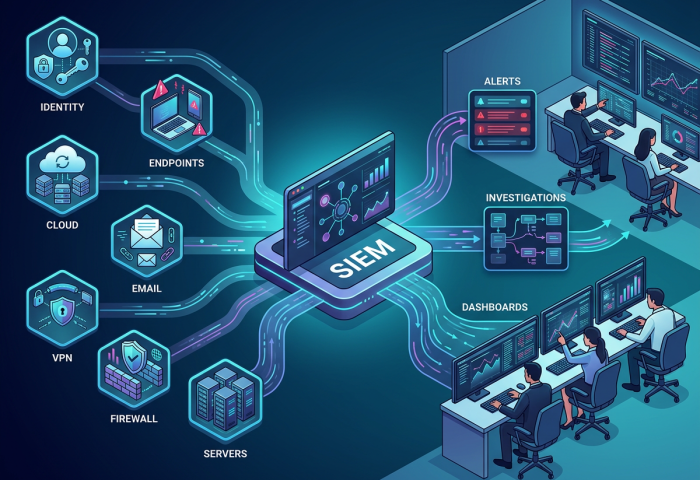

Un SOC managé repose sur un cycle opérationnel continu, conçu pour transformer des volumes importants de données en actions concrètes de sécurité. Tout commence par la collecte d’informations issues du système d’information : journaux d’événements, flux réseau, activités sur les postes de travail ou encore données issues des environnements cloud.

Ces données sont ensuite analysées afin d’identifier des comportements suspects. Des mécanismes de corrélation permettent de détecter des signaux faibles qui, pris isolément, pourraient passer inaperçus, mais qui, une fois regroupés, révèlent une activité malveillante. Cette phase de détection est essentielle, mais elle ne suffit pas.

Chaque alerte doit être qualifiée. Les équipes du SOC analysent les événements, contextualisent les informations et déterminent s’il s’agit d’un incident réel ou d’un faux positif. Cette étape permet d’éviter de surcharger les équipes internes avec des alertes inutiles et de concentrer les efforts sur les menaces avérées.

Lorsque l’incident est confirmé, une réponse est engagée. Selon les cas, elle peut être automatisée ou pilotée par des experts. Elle vise à contenir la menace, limiter son impact et restaurer un fonctionnement normal. Enfin, chaque incident alimente une logique d’amélioration continue. Les règles de détection sont ajustées, les scénarios enrichis et les dispositifs renforcés pour mieux faire face aux attaques futures.

Quelles technologies composent un SOC managé ?

Un SOC managé s’appuie sur un ensemble de briques technologiques complémentaires, dont l’orchestration est déterminante pour l’efficacité globale du dispositif.

Au cœur de cet écosystème, le SIEM joue un rôle central. Il permet de collecter et de centraliser les données issues de multiples sources, puis de les analyser afin de détecter des anomalies. C’est lui qui donne une vision consolidée de l’activité du système d’information.

En parallèle, les solutions de détection sur les endpoints apportent une visibilité fine sur les postes de travail et les serveurs. Elles permettent d’identifier des comportements suspects directement au plus près des utilisateurs et d’intervenir rapidement en cas de compromission.

La Cyber Threat Intelligence vient enrichir ce dispositif. En apportant des informations sur les menaces connues, les modes opératoires des attaquants ou les indicateurs de compromission, elle permet d’anticiper certaines attaques et d’améliorer la pertinence des détections.

Enfin, des approches comme la Purple Team jouent un rôle clé dans l’amélioration continue. En simulant des attaques réalistes et en testant les capacités de détection, elles permettent d’identifier les points faibles du SOC et d’ajuster les mécanismes en conséquence.

L’efficacité d’un SOC managé repose moins sur une technologie isolée que sur la capacité à faire fonctionner l’ensemble de ces briques de manière cohérente et évolutive.

SOC managé vs SOC interne : que choisir ?

Le choix entre un SOC interne et un SOC managé dépend avant tout du niveau de maturité de l’organisation, de ses ressources et de ses priorités. Un SOC interne offre un contrôle total sur les opérations de sécurité, ce qui peut être pertinent pour des structures très matures ou disposant de contraintes spécifiques.

Cependant, ce modèle implique des coûts élevés, une dépendance forte aux ressources humaines et une capacité d’évolution parfois limitée. À l’inverse, un SOC managé permet de bénéficier immédiatement d’une expertise avancée, d’optimiser les coûts et d’accéder à des technologies de pointe.

Dans les faits, de nombreuses entreprises adoptent aujourd’hui une approche hybride. Elles conservent une gouvernance interne forte, tout en s’appuyant sur un partenaire pour l’opérationnel. Cette combinaison permet de concilier maîtrise stratégique et efficacité opérationnelle.

Quels bénéfices concrets pour les RSSI et DSI ?

Pour un RSSI ou un DSI, le SOC managé apporte des bénéfices tangibles, au-delà du simple renforcement technique.

Le premier est la réduction du risque. Une détection plus rapide et une réponse structurée permettent de limiter l’impact des incidents et d’éviter des situations critiques. Cette capacité à réagir vite est aujourd’hui un élément clé dans un contexte où les attaques sont de plus en plus rapides et ciblées.

Le second bénéfice concerne le temps. En déléguant les activités opérationnelles, les équipes internes peuvent se concentrer sur des sujets à plus forte valeur, comme la gouvernance, la gestion des risques ou l’accompagnement des projets métiers. Le SOC devient alors un levier, et non une contrainte.

Enfin, le SOC managé offre une meilleure visibilité. Les reportings, les indicateurs de performance et les retours d’expérience permettent de piloter la sécurité de manière plus éclairée. Cette transparence est essentielle pour dialoguer avec la direction et justifier les investissements.

Comment choisir son prestataire SOC managé ?

Choisir un prestataire SOC managé ne se limite pas à comparer des technologies ou des tarifs. Il s’agit avant tout d’évaluer la capacité du partenaire à comprendre vos enjeux et à s’inscrire dans une logique de collaboration durable.

La qualité de la détection est un critère central. Au-delà des discours, il est important de demander des exemples concrets, des cas d’usage ou des retours d’expérience. Cela permet de mesurer la réalité des capacités annoncées.

Les équipes jouent également un rôle clé. Leur expertise, leur stabilité et leur capacité à interagir avec vos propres équipes conditionnent la réussite du dispositif. Un SOC managé efficace repose sur une relation de confiance et sur une communication fluide.

La couverture technologique doit être cohérente avec vos besoins, sans être surdimensionnée. Enfin, l’approche d’amélioration continue est déterminante. Un bon SOC n’est pas figé : il évolue en permanence, s’adapte aux nouvelles menaces et intègre les retours d’expérience.

👉 Échangez avec un expert pour définir votre stratégie SOC

FAQ – SOC managé

Un MSSP (Managed Security Service Provider) est un prestataire qui fournit des services de sécurité managés, dont le SOC.

Le SIEM est un outil utilisé par le SOC pour analyser les données de sécurité ; il ne constitue pas une solution complète à lui seul.

Le SOC managé est particulièrement adapté aux ETI, qui peuvent ainsi accéder à un niveau de protection élevé sans supporter les contraintes d’un SOC interne.

Le coût dépend :

- du périmètre

- du volume de logs

- du niveau de service attendu